Bell, Rony

Endereço: Unidade de Sistemas Elétricos e de Controle, Executivo de Saúde e Segurança, Merseyside L20 3QZ

País: Reino Unido

Telefone: 44 151 951 4788

Telefax: 44 151 951 4630

Posições anteriores: Presidente, Grupo de Trabalho da IEC sobre Segurança Funcional

Educação: Licenciatura

Áreas de interesse: Sistemas de controle relacionados à segurança

Requisitos técnicos para sistemas relacionados à segurança baseados em dispositivos elétricos, eletrônicos e eletrônicos programáveis

Máquinas, plantas de processo e outros equipamentos podem, se apresentarem mau funcionamento, apresentar riscos de eventos perigosos, como incêndios, explosões, overdoses de radiação e partes móveis. Uma das maneiras pelas quais essas plantas, equipamentos e máquinas podem funcionar mal é por falhas de dispositivos eletromecânicos, eletrônicos e eletrônicos programáveis (E/E/PE) usados no projeto de seus sistemas de controle ou segurança. Essas falhas podem surgir tanto de falhas físicas no dispositivo (por exemplo, de desgaste ocorrendo aleatoriamente no tempo (falhas aleatórias de hardware)); ou de falhas sistemáticas (por exemplo, erros cometidos na especificação e projeto de um sistema que causam falha devido a (1) alguma combinação particular de entradas, (2) alguma condição ambiental (3) entradas incorretas ou incompletas de sensores, ( 4) entrada de dados incompleta ou errônea pelos operadores e (5) possíveis falhas sistemáticas devido a um design de interface ruim).

Falhas de sistemas relacionadas à segurança

Este artigo aborda a segurança funcional de sistemas de controle relacionados à segurança e considera os requisitos técnicos de hardware e software necessários para atingir a integridade de segurança necessária. A abordagem geral está de acordo com o padrão proposto da Comissão Eletrotécnica Internacional IEC 1508, Partes 2 e 3 (IEC 1993). O objetivo geral do projeto de norma internacional IEC 1508, Segurança Funcional: Sistemas Relacionados à Segurança, é garantir que a planta e o equipamento possam ser automatizados com segurança. Um objetivo fundamental no desenvolvimento do padrão internacional proposto é prevenir ou minimizar a frequência de:

- falhas de sistemas de controle desencadeando outros eventos que, por sua vez, podem levar a perigo (por exemplo, sistema de controle falha, controle é perdido, processo fica fora de controle resultando em incêndio, liberação de materiais tóxicos, etc.)

- falhas nos sistemas de alarme e monitoramento para que os operadores não recebam informações de forma que possam ser rapidamente identificadas e compreendidas para realizar as ações de emergência necessárias

- falhas não detectadas em sistemas de proteção, tornando-os indisponíveis quando necessário para uma ação de segurança (por exemplo, um cartão de entrada com falha em um sistema de desligamento de emergência).

O artigo “Sistemas elétricos, eletrônicos e eletrônicos programáveis relacionados à segurança” estabelece a abordagem geral de gerenciamento de segurança incorporada na Parte 1 da IEC 1508 para garantir a segurança dos sistemas de controle e proteção que são importantes para a segurança. Este artigo descreve o projeto de engenharia conceitual geral necessário para reduzir o risco de um acidente a um nível aceitável, incluindo a função de qualquer sistema de controle ou proteção baseado na tecnologia E/E/PE.

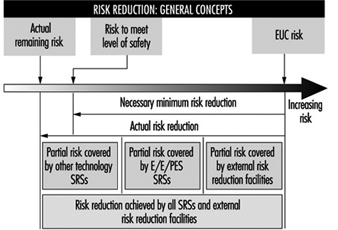

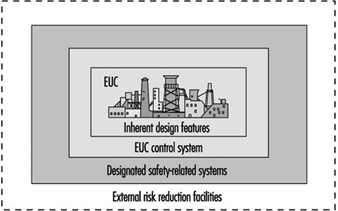

Na figura 1, o risco do equipamento, planta de processo ou máquina (geralmente referido como equipamento sob controle (EUC) sem dispositivos de proteção) é marcado em uma extremidade da Escala de Risco EUC, e o nível alvo de risco necessário para atender ao nível de segurança exigido está na outra extremidade. No meio, é mostrada a combinação de sistemas relacionados à segurança e instalações externas de redução de risco necessárias para compensar a redução de risco necessária. Estes podem ser de vários tipos – mecânicos (por exemplo, válvulas de alívio de pressão), hidráulicos, pneumáticos, físicos, bem como sistemas E/E/PE. A Figura 2 enfatiza o papel de cada camada de segurança na proteção do EUC à medida que o acidente avança.

Figura 1. Redução de riscos: Conceitos gerais

Figura 2. Modelo geral: camadas de proteção

Desde que uma análise de perigo e risco tenha sido realizada no EUC conforme exigido na Parte 1 da IEC 1508, o projeto conceitual geral para segurança foi estabelecido e, portanto, as funções necessárias e a meta de Nível de Integridade de Segurança (SIL) para qualquer E/E/ O sistema de controle ou proteção PE foi definido. A meta de nível de integridade de segurança é definida com relação a uma medida de falha de meta (consulte a tabela 1).

Tabela 1. Níveis de integridade de segurança para sistemas de proteção: medidas de falha alvo

Nível de integridade de segurança Modo de operação sob demanda (Probabilidade de falha em executar sua função de projeto sob demanda)

4 10-5 ≤ × 10-4

3 10-4 ≤ × 10-3

2 10-3 ≤ × 10-2

1 10-2 ≤ × 10-1

Sistemas de Proteção

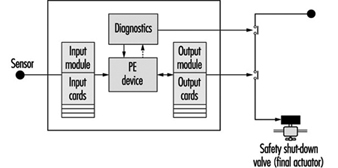

Este documento descreve os requisitos técnicos que o projetista de um sistema relacionado à segurança E/E/PE deve considerar para satisfazer a meta de Nível de Integridade de Segurança exigida. O foco está em um sistema de proteção típico que utiliza eletrônica programável para permitir uma discussão mais aprofundada dos principais problemas com pouca perda em geral. Um sistema de proteção típico é mostrado na figura 3, que descreve um sistema de segurança de canal único com um desligamento secundário ativado por meio de um dispositivo de diagnóstico. Em operação normal, a condição insegura do EUC (por exemplo, excesso de velocidade em uma máquina, alta temperatura em uma planta química) será detectada pelo sensor e transmitida à eletrônica programável, que comandará os atuadores (através dos relés de saída) para colocar o sistema em um estado seguro (por exemplo, desenergizando o motor elétrico da máquina, abrindo uma válvula para aliviar a pressão).

Figura 3. Sistema de proteção típico

Mas e se houver falhas nos componentes do sistema de proteção? Esta é a função do desligamento secundário, que é ativado pelo recurso de diagnóstico (autoverificação) deste projeto. No entanto, o sistema não é totalmente à prova de falhas, pois o projeto tem apenas uma certa probabilidade de estar disponível quando solicitado a realizar sua função de segurança (ele tem uma certa probabilidade de falha sob demanda ou um certo nível de integridade de segurança). Por exemplo, o projeto acima pode ser capaz de detectar e tolerar certos tipos de falha da placa de saída, mas não seria capaz de resistir a uma falha da placa de entrada. Portanto, sua integridade de segurança será muito menor do que a de um projeto com uma placa de entrada de maior confiabilidade, diagnósticos aprimorados ou alguma combinação destes.

Existem outras causas possíveis de falhas do cartão, incluindo falhas físicas “tradicionais” no hardware, falhas sistemáticas, incluindo erros na especificação de requisitos, falhas de implementação no software e proteção inadequada contra condições ambientais (por exemplo, umidade). O diagnóstico neste projeto de canal único pode não cobrir todos esses tipos de falhas e, portanto, isso limitará o nível de integridade de segurança alcançado na prática. (A cobertura é uma medida da porcentagem de falhas que um projeto pode detectar e lidar com segurança.)

Requerimentos técnicos

As partes 2 e 3 do rascunho da IEC 1508 fornecem uma estrutura para identificar as várias causas potenciais de falha em hardware e software e para selecionar recursos de projeto que superem essas causas potenciais de falha apropriadas ao nível de integridade de segurança exigido do sistema relacionado à segurança. Por exemplo, a abordagem técnica geral para o sistema de proteção na figura 3 é mostrada na figura 4. A figura indica as duas estratégias básicas para superar faltas e falhas: (1) prevenção de falhas, onde são tomados cuidados para evitar a criação de falhas; e (2) tolerância ao erro, onde o design é criado especificamente para tolerar falhas especificadas. O sistema de canal único mencionado acima é um exemplo de projeto tolerante a falhas (limitado), em que os diagnósticos são usados para detectar certas falhas e colocar o sistema em um estado seguro antes que ocorra uma falha perigosa.

Figura 4. Especificação de projeto: solução de projeto

prevenção de falhas

A prevenção de falhas tenta evitar que falhas sejam introduzidas em um sistema. A abordagem principal é usar um método sistemático de gerenciamento do projeto para que a segurança seja tratada como uma qualidade definível e gerenciável de um sistema, durante o projeto e, posteriormente, durante a operação e manutenção. A abordagem, que é semelhante à garantia de qualidade, é baseada no conceito de feedback e envolve: (1) planejamento (definição de objetivos de segurança, identificando as formas e meios para atingir os objetivos); (2) medição realização em relação ao plano durante a implementação e (3) aplicar retornos para corrigir quaisquer desvios. As revisões de projeto são um bom exemplo de uma técnica de prevenção de falhas. Na IEC 1508, essa abordagem de “qualidade” para evitar falhas é facilitada pelos requisitos para usar um ciclo de vida de segurança e empregar procedimentos de gerenciamento de segurança para hardware e software. Para o último, eles geralmente se manifestam como procedimentos de garantia de qualidade de software, como os descritos na ISO 9000-3 (1990).

Além disso, as Partes 2 e 3 da IEC 1508 (relativas a hardware e software, respectivamente) classificam certas técnicas ou medidas que são consideradas úteis para evitar falhas durante as várias fases do ciclo de vida de segurança. A Tabela 2 apresenta um exemplo da Parte 3 para a fase de projeto e desenvolvimento do software. O projetista usaria a tabela para auxiliar na seleção de técnicas de prevenção de falhas, dependendo do Nível de Integridade de Segurança exigido. Com cada técnica ou medida nas tabelas, há uma recomendação para cada Nível de Integridade de Segurança, de 1 a 4. A gama de recomendações abrange Altamente Recomendado (HR), Recomendado (R), Neutro - nem a favor nem contra (—) e Não recomendado (NR).

Tabela 2. Projeto e desenvolvimento de software

|

Técnica/medida |

LIS 1 |

LIS 2 |

LIS 3 |

LIS 4 |

|

1. Métodos formais, incluindo, por exemplo, CCS, CSP, HOL, LOTOS |

- |

R |

R |

HR |

|

2. Métodos semiformais |

HR |

HR |

HR |

HR |

|

3. Estruturado. Metodologia incluindo, por exemplo, JSD, MASCOT, SADT, SSADM e YOURDON |

HR |

HR |

HR |

HR |

|

4. Abordagem modular |

HR |

HR |

HR |

HR |

|

5. Padrões de design e codificação |

R |

HR |

HR |

HR |

RH = altamente recomendado; R = recomendado; NR = não recomendado;— = neutro: a técnica/medida não é nem a favor nem contra o SIL.

Observação: uma técnica/medida numerada deve ser selecionada de acordo com o nível de integridade de segurança.

Tolerância ao erro

A IEC 1508 requer níveis crescentes de tolerância a falhas à medida que a meta de integridade de segurança aumenta. A norma reconhece, no entanto, que a tolerância a falhas é mais importante quando os sistemas (e os componentes que compõem esses sistemas) são complexos (designados como Tipo B na IEC 1508). Para sistemas menos complexos e “bem comprovados”, o grau de tolerância a falhas pode ser relaxado.

Tolerância contra falhas aleatórias de hardware

A Tabela 3 mostra os requisitos para tolerância a falhas contra falhas aleatórias de hardware em componentes de hardware complexos (por exemplo, microprocessadores) quando usado em um sistema de proteção como mostrado na figura 3. O projetista pode precisar considerar uma combinação apropriada de diagnóstico, tolerância a falhas e verificações manuais de prova para superar esta classe de falha, dependendo do Nível de Integridade de Segurança exigido.

Tabela 3. Nível de Integridade de Segurança - Requisitos de falha para componentes Tipo B1

1 Falhas não detectadas relacionadas à segurança devem ser detectadas pela verificação de prova.

2 Para componentes sem cobertura de diagnóstico médio on-line, o sistema deve ser capaz de executar a função de segurança na presença de uma única falha. Falhas não detectadas relacionadas à segurança devem ser detectadas pela verificação de prova.

3 Para componentes com alta cobertura de diagnóstico on-line, o sistema deve ser capaz de realizar a função de segurança na presença de uma única falha. Para componentes sem alta cobertura de diagnóstico on-line, o sistema deve ser capaz de executar a função de segurança na presença de duas falhas. Falhas não detectadas relacionadas à segurança devem ser detectadas pela verificação de prova.

4 Os componentes devem ser capazes de realizar a função de segurança na presença de duas falhas. As falhas devem ser detectadas com alta cobertura de diagnóstico on-line. Falhas não detectadas relacionadas à segurança devem ser detectadas pela verificação de prova. A análise quantitativa de hardware deve ser baseada em suposições de pior caso.

1Componentes cujos modos de falha não são bem definidos ou testáveis, ou para os quais existem dados de falha ruins da experiência de campo (por exemplo, componentes eletrônicos programáveis).

A IEC 1508 ajuda o projetista fornecendo tabelas de especificações de projeto (consulte a tabela 4) com parâmetros de projeto indexados em relação ao Nível de Integridade de Segurança para diversas arquiteturas de sistemas de proteção comumente usados.

Tabela 4. Requisitos para Nível de Integridade de Segurança 2 - Arquiteturas de sistemas eletrônicos programáveis para sistemas de proteção

|

configuração do sistema PE |

Cobertura de diagnóstico por canal |

Intervalo de teste de prova off-line (TI) |

Tempo médio para viagem espúria |

|

PE único, E/S única, ext. WD |

Alta |

de 6 meses |

1.6 anos |

|

PE duplo, E/S única |

Alta |

de 6 meses |

10 anos |

|

PE duplo, E/S dupla, 2oo2 |

Alta |

de 3 meses |

1,281 anos |

|

PE duplo, E/S dupla, 1oo2 |

nenhum |

de 2 meses |

1.4 anos |

|

PE duplo, E/S dupla, 1oo2 |

Baixo |

de 5 meses |

1.0 anos |

|

PE duplo, E/S dupla, 1oo2 |

Médio |

de 18 meses |

0.8 anos |

|

PE duplo, E/S dupla, 1oo2 |

Alta |

de 36 meses |

0.8 anos |

|

PE duplo, E/S dupla, 1oo2D |

nenhum |

de 2 meses |

1.9 anos |

|

PE duplo, E/S dupla, 1oo2D |

Baixo |

de 4 meses |

4.7 anos |

|

PE duplo, E/S dupla, 1oo2D |

Médio |

de 18 meses |

18 anos |

|

PE duplo, E/S dupla, 1oo2D |

Alta |

48 + meses |

168 anos |

|

Triplo PE, Triplo E/S, IPC, 2oo3 |

nenhum |

Meses 1 |

20 anos |

|

Triplo PE, Triplo E/S, IPC, 2oo3 |

Baixo |

de 3 meses |

25 anos |

|

Triplo PE, Triplo E/S, IPC, 2oo3 |

Médio |

de 12 meses |

30 anos |

|

Triplo PE, Triplo E/S, IPC, 2oo3 |

Alta |

48 + meses |

168 anos |

A primeira coluna da tabela representa arquiteturas com vários graus de tolerância a falhas. Em geral, as arquiteturas localizadas perto da parte inferior da tabela têm um grau mais alto de tolerância a falhas do que aquelas próximas ao topo. Um sistema 1oo2 (um em dois) é capaz de resistir a qualquer falha, assim como 2oo3.

A segunda coluna descreve a cobertura percentual de qualquer diagnóstico interno. Quanto mais alto o nível dos diagnósticos, mais falhas serão detectadas. Em um sistema de proteção, isso é importante porque, desde que o componente defeituoso (por exemplo, um cartão de entrada) seja reparado dentro de um prazo razoável (geralmente 8 horas), há pouca perda na segurança funcional. (Nota: este não seria o caso de um sistema de controle contínuo, porque qualquer falha provavelmente causará uma condição insegura imediata e o potencial para um incidente.)

A terceira coluna mostra o intervalo entre os testes de prova. Estes são testes especiais que devem ser realizados para exercitar completamente o sistema de proteção para garantir que não haja falhas latentes. Normalmente, eles são executados pelo fornecedor do equipamento durante os períodos de desligamento da planta.

A quarta coluna mostra a taxa de disparo espúrio. Um disparo espúrio é aquele que faz com que a planta ou equipamento desligue quando não há desvio de processo. O preço da segurança costuma ser uma taxa de disparo espúrio mais alta. Um sistema de proteção redundante simples - 1oo2 - tem, com todos os outros fatores de projeto inalterados, um nível de integridade de segurança mais alto, mas também uma taxa de disparo espúrio mais alta do que um sistema de canal único (1oo1).

Se uma das arquiteturas da tabela não estiver sendo utilizada ou se o projetista quiser fazer uma análise mais fundamental, a IEC 1508 permite essa alternativa. Técnicas de engenharia de confiabilidade, como modelagem de Markov, podem então ser usadas para calcular o elemento de hardware do Nível de Integridade de Segurança (Johnson 1989; Goble 1992).

Tolerância contra falhas sistemáticas e de causa comum

Essa classe de falha é muito importante em sistemas de segurança e é o fator limitante na obtenção da integridade de segurança. Em um sistema redundante, um componente ou subsistema, ou mesmo todo o sistema, é duplicado para obter alta confiabilidade a partir de peças de baixa confiabilidade. A melhoria da confiabilidade ocorre porque, estatisticamente, a chance de dois sistemas falharem simultaneamente por falhas aleatórias será o produto das confiabilidades dos sistemas individuais e, portanto, muito menor. Por outro lado, falhas sistemáticas e de causa comum fazem com que sistemas redundantes falhem coincidentemente quando, por exemplo, um erro de especificação no software faz com que as partes duplicadas falhem ao mesmo tempo. Outro exemplo seria a falha de uma fonte de alimentação comum para um sistema redundante.

A IEC 1508 fornece tabelas de técnicas de engenharia classificadas em relação ao Nível de Integridade de Segurança considerado eficaz no fornecimento de proteção contra falhas sistemáticas e de causa comum.

Exemplos de técnicas que fornecem defesas contra falhas sistemáticas são diversidade e redundância analítica. A base da diversidade é que, se um projetista implementa um segundo canal em um sistema redundante usando uma tecnologia ou linguagem de software diferente, as falhas nos canais redundantes podem ser consideradas independentes (isto é, uma baixa probabilidade de falha acidental). No entanto, particularmente na área de sistemas baseados em software, há algumas sugestões de que essa técnica pode não ser eficaz, pois a maioria dos erros está na especificação. A redundância analítica tenta explorar informações redundantes na planta ou na máquina para identificar falhas. Para as outras causas de falha sistemática – por exemplo, tensões externas – a norma fornece tabelas com recomendações sobre boas práticas de engenharia (por exemplo, separação de cabos de sinal e de energia) indexadas em relação ao Nível de Integridade de Segurança.

Conclusões

Os sistemas baseados em computador oferecem muitas vantagens - não apenas econômicas, mas também o potencial para melhorar a segurança. No entanto, a atenção aos detalhes necessária para realizar esse potencial é significativamente maior do que no caso de componentes de sistemas convencionais. Este artigo delineou os principais requisitos técnicos que um designer precisa levar em consideração para explorar com sucesso essa tecnologia.

Sistemas de controle relacionados à segurança elétrica, eletrônica e programável

Este artigo discute o projeto e a implementação de sistemas de controle relacionados à segurança que lidam com todos os tipos de sistemas elétricos, eletrônicos e eletrônicos programáveis (incluindo sistemas baseados em computador). A abordagem geral está de acordo com a proposta de Norma 1508 da Comissão Eletrotécnica Internacional (IEC) (Segurança Funcional: Relacionada à Segurança

sistemas) (CEI 1993).

Contexto

Durante a década de 1980, os sistemas baseados em computador – geralmente referidos como sistemas eletrônicos programáveis (PESs) – foram cada vez mais usados para realizar funções de segurança. As principais forças motrizes por trás dessa tendência foram (1) funcionalidade aprimorada e benefícios econômicos (particularmente considerando o ciclo de vida total do dispositivo ou sistema) e (2) o benefício específico de certos designs, que só poderiam ser realizados quando a tecnologia de computador fosse usada . Durante a introdução inicial de sistemas baseados em computador, uma série de descobertas foram feitas:

- A introdução do controle por computador foi mal pensada e planejada.

- Requisitos de segurança inadequados foram especificados.

- Foram desenvolvidos procedimentos inadequados no que diz respeito à validação de software.

- Evidências de mau acabamento foram divulgadas com relação ao padrão de instalação da planta.

- Documentação inadequada foi gerada e não validada adequadamente com relação ao que realmente estava na planta (diferente do que se pensava estar na planta).

- Procedimentos de operação e manutenção menos do que totalmente eficazes foram estabelecidos.

- Havia evidentemente uma preocupação justificada com a competência das pessoas para desempenhar as funções que lhes eram exigidas.

Para resolver esses problemas, vários órgãos publicaram ou começaram a desenvolver diretrizes para permitir a exploração segura da tecnologia PES. No Reino Unido, o Health and Safety Executive (HSE) desenvolveu diretrizes para sistemas eletrônicos programáveis usados para aplicações relacionadas à segurança e, na Alemanha, um projeto de norma (DIN 1990) foi publicado. Dentro da Comunidade Européia, um elemento importante no trabalho sobre as Normas Européias harmonizadas relativas aos sistemas de controle relacionados à segurança (incluindo aqueles que empregam PESs) foi iniciado em conexão com os requisitos da Diretiva de Máquinas. Nos Estados Unidos, a Instrument Society of America (ISA) produziu um padrão sobre PESs para uso nas indústrias de processo, e o Center for Chemical Process Safety (CCPS), uma diretoria do American Institute of Chemical Engineers, produziu diretrizes para o setor de processos químicos.

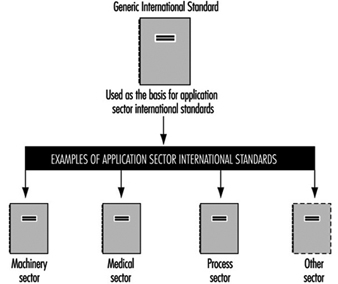

Uma importante iniciativa de padronização está ocorrendo atualmente dentro da IEC para desenvolver um padrão internacional de base genérica para sistemas elétricos, eletrônicos e eletrônicos programáveis (E/E/PES) relacionados à segurança que possam ser usados por muitos setores de aplicações, incluindo o processo, setores médico, transporte e maquinário. O padrão internacional IEC proposto compreende sete partes sob o título geral IEC 1508. Segurança funcional de sistemas elétricos/eletrônicos/eletrônicos programáveis relacionados à segurança. As várias Partes são as seguintes:

- Parte 1. Requisitos gerais

- Parte 2. Requisitos para sistemas elétricos, eletrônicos e eletrônicos programáveis

- Parte 3. Requisitos de software

- Parte 4.Definições

- Parte 5. Exemplos de métodos para a determinação dos níveis de integridade de segurança

- Parte 6. Diretrizes sobre a aplicação das Partes 2 e 3

- Parte 7.Visão geral das técnicas e medidas.

Quando finalizada, esta Norma Internacional de base genérica constituirá uma publicação de segurança básica IEC abrangendo segurança funcional para sistemas elétricos, eletrônicos e eletrônicos programáveis relacionados à segurança e terá implicações para todas as normas IEC, abrangendo todos os setores de aplicação no que diz respeito ao futuro design e uso de sistemas elétricos/eletrônicos/eletrônicos programáveis relacionados à segurança. Um dos principais objetivos da norma proposta é facilitar o desenvolvimento de normas para os diversos setores (ver figura 1).

Figura 1. Normas setoriais genéricas e de aplicação

Benefícios e problemas do PES

A adoção de PESs para fins de segurança tinha muitas vantagens potenciais, mas foi reconhecido que elas seriam alcançadas apenas se metodologias de projeto e avaliação apropriadas fossem usadas, porque: (1) muitos dos recursos dos PESs não permitem a integridade da segurança (que ou seja, o desempenho de segurança dos sistemas que executam as funções de segurança necessárias) seja previsto com o mesmo grau de confiança tradicionalmente disponível para sistemas menos complexos baseados em hardware (“com fio”); (2) reconheceu-se que, embora o teste fosse necessário para sistemas complexos, não era suficiente por si só. Isso significava que, mesmo que o PES estivesse implementando funções de segurança relativamente simples, o nível de complexidade da eletrônica programável era significativamente maior do que o dos sistemas com fio que estavam substituindo; e (3) esse aumento na complexidade significou que as metodologias de projeto e avaliação tiveram que receber muito mais consideração do que anteriormente, e que o nível de competência pessoal necessário para atingir níveis adequados de desempenho dos sistemas relacionados à segurança foi posteriormente maior.

Os benefícios dos PESs baseados em computador incluem o seguinte:

- a capacidade de realizar verificações de prova de diagnóstico on-line em componentes críticos em uma frequência significativamente maior do que seria o caso

- o potencial para fornecer intertravamentos de segurança sofisticados

- a capacidade de fornecer funções de diagnóstico e monitoramento de condições que podem ser usadas para analisar e relatar o desempenho de instalações e máquinas em tempo real

- a capacidade de comparar as condições reais da planta com as condições do modelo “ideal”

- o potencial de fornecer melhores informações aos operadores e, portanto, melhorar a tomada de decisões que afetam a segurança

- o uso de estratégias avançadas de controle para permitir que operadores humanos sejam localizados remotamente de ambientes perigosos ou hostis

- a capacidade de diagnosticar o sistema de controle de um local remoto.

O uso de sistemas baseados em computador em aplicações relacionadas à segurança cria uma série de problemas que precisam ser tratados adequadamente, como os seguintes:

- Os modos de falha são complexos e nem sempre previsíveis.

- O teste do computador é necessário, mas não é suficiente por si só para estabelecer que as funções de segurança serão executadas com o grau de certeza exigido pela aplicação.

- Os microprocessadores podem ter variações sutis entre lotes diferentes e, portanto, lotes diferentes podem exibir comportamentos diferentes.

- Sistemas baseados em computador desprotegidos são particularmente suscetíveis a interferência elétrica (interferência irradiada; “picos” elétricos na rede elétrica, descargas eletrostáticas, etc.).

- É difícil e muitas vezes impossível quantificar a probabilidade de falha de sistemas complexos relacionados à segurança que incorporam software. Como nenhum método de quantificação foi amplamente aceito, a garantia de software foi baseada em procedimentos e padrões que descrevem os métodos a serem usados no projeto, implementação e manutenção do software.

Sistemas de segurança sob consideração

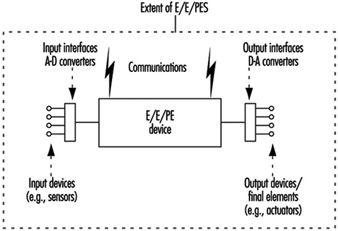

Os tipos de sistemas relacionados à segurança considerados são elétricos, eletrônicos e sistemas eletrônicos programáveis (E/E/PESs). O sistema inclui todos os elementos, particularmente sinais que se estendem de sensores ou de outros dispositivos de entrada no equipamento sob controle e transmitidos por meio de autoestradas de dados ou outros caminhos de comunicação para os atuadores ou outros dispositivos de saída (consulte a figura 2).

Figura 2. Sistema elétrico, eletrônico e eletrônico programável (E/E/PES)

O termo dispositivo eletrônico elétrico, eletrônico e programável tem sido usado para abranger uma ampla variedade de dispositivos e abrange as três classes principais a seguir:

- dispositivos elétricos, como relés eletromecânicos

- dispositivos eletrônicos, como instrumentos eletrônicos de estado sólido e sistemas lógicos

- dispositivos eletrônicos programáveis, que inclui uma ampla variedade de sistemas baseados em computador, como os seguintes:

- microprocessadores

- microcontroladores

- controladores programáveis (PCs)

- circuitos integrados específicos de aplicação (ASICs)

- controladores lógicos programáveis (CLPs)

- outros dispositivos baseados em computador (por exemplo, sensores, transmissores e atuadores “inteligentes”).

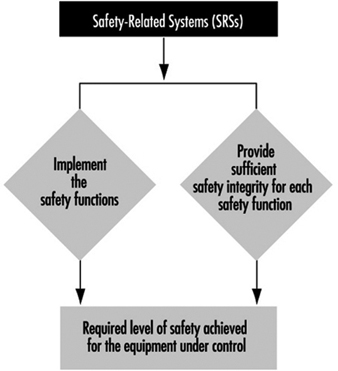

Por definição, um sistema relacionado à segurança serve a dois propósitos:

- Ele implementa as funções de segurança necessárias para alcançar um estado seguro para o equipamento sob controle ou manter um estado seguro para o equipamento sob controle. O sistema relacionado à segurança deve executar as funções de segurança especificadas na especificação de requisitos de funções de segurança para o sistema. Por exemplo, a especificação dos requisitos das funções de segurança pode indicar que, quando a temperatura atingir um determinado valor xválvula y deve abrir para permitir a entrada de água no recipiente.

- Ele atinge, sozinho ou com outros sistemas relacionados à segurança, o nível necessário de integridade de segurança para a implementação das funções de segurança necessárias. As funções de segurança devem ser executadas pelos sistemas relacionados à segurança com o grau de confiança adequado à aplicação, a fim de atingir o nível de segurança exigido para o equipamento sob controle.

Este conceito é ilustrado na figura 3.

Figura 3. Principais recursos dos sistemas relacionados à segurança

Falhas do sistema

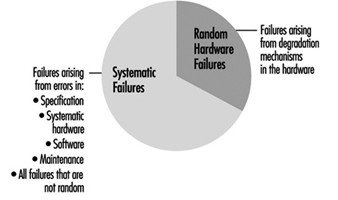

Para garantir a operação segura dos sistemas relacionados à segurança E/E/PES, é necessário reconhecer as várias causas possíveis de falha do sistema relacionado à segurança e garantir que sejam tomadas as precauções adequadas contra cada uma delas. As falhas são classificadas em duas categorias, conforme ilustrado na figura 4.

Figura 4. Categorias de falha

- Falhas aleatórias de hardware são aquelas que resultam de uma variedade de mecanismos normais de degradação no hardware. Existem muitos desses mecanismos ocorrendo em taxas diferentes em diferentes componentes e, como as tolerâncias de fabricação fazem com que os componentes falhem devido a esses mecanismos após diferentes tempos de operação, as falhas de um item total do equipamento que compreende muitos componentes ocorrem em momentos imprevisíveis (aleatórios). As medidas de confiabilidade do sistema, como o tempo médio entre falhas (MTBF), são valiosas, mas geralmente dizem respeito apenas a falhas aleatórias de hardware e não incluem falhas sistemáticas.

- Falhas sistemáticas surgem de erros no projeto, construção ou uso de um sistema que o faz falhar sob alguma combinação particular de entradas ou sob alguma condição ambiental particular. Se ocorrer uma falha de sistema quando surgir um conjunto específico de circunstâncias, sempre que essas circunstâncias surgirem no futuro, sempre haverá uma falha de sistema. Qualquer falha de um sistema relacionado à segurança que não decorra de uma falha aleatória de hardware é, por definição, uma falha sistemática. As falhas sistemáticas, no contexto dos sistemas relacionados à segurança E/E/PES, incluem:

- falhas sistemáticas devido a erros ou omissões na especificação dos requisitos das funções de segurança

- falhas sistemáticas devido a erros no projeto, fabricação, instalação ou operação do hardware. Isso incluiria falhas decorrentes de causas ambientais e erro humano (por exemplo, operador)

- falhas sistemáticas devido a falhas no software

- falhas sistemáticas devido a erros de manutenção e modificação.

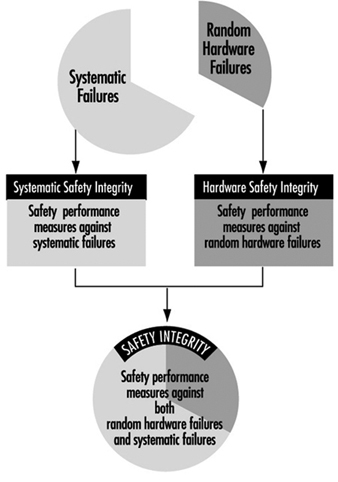

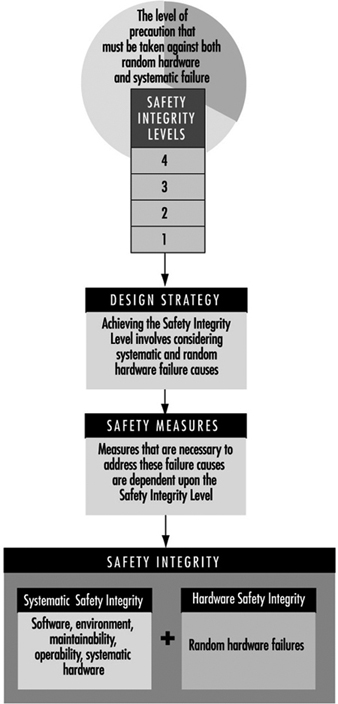

Proteção de Sistemas Relacionados à Segurança

Os termos usados para indicar as medidas de precaução exigidas por um sistema relacionado à segurança para proteção contra falhas aleatórias de hardware e falhas sistemáticas são medidas de integridade de segurança de hardware e medidas sistemáticas de integridade de segurança respectivamente. As medidas de precaução que um sistema relacionado à segurança pode aplicar contra falhas aleatórias de hardware e falhas sistemáticas são denominadas integridade de segurança. Esses conceitos são ilustrados na figura 5.

Figura 5. Termos de desempenho de segurança

Dentro do padrão internacional proposto IEC 1508, existem quatro níveis de integridade de segurança, denominados níveis de integridade de segurança 1, 2, 3 e 4. O nível de integridade de segurança 1 é o nível de integridade de segurança mais baixo e o nível de integridade de segurança 4 é o mais alto. O nível de integridade de segurança (seja 1, 2, 3 ou 4) para o sistema relacionado à segurança dependerá da importância do papel que o sistema relacionado à segurança está desempenhando na obtenção do nível de segurança exigido para o equipamento sob controle. Vários sistemas relacionados à segurança podem ser necessários - alguns dos quais podem ser baseados em tecnologia pneumática ou hidráulica.

Projeto de Sistemas Relacionados à Segurança

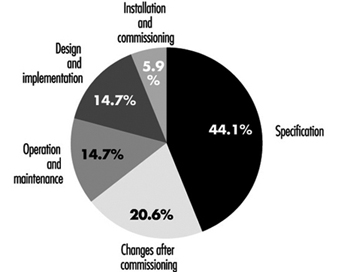

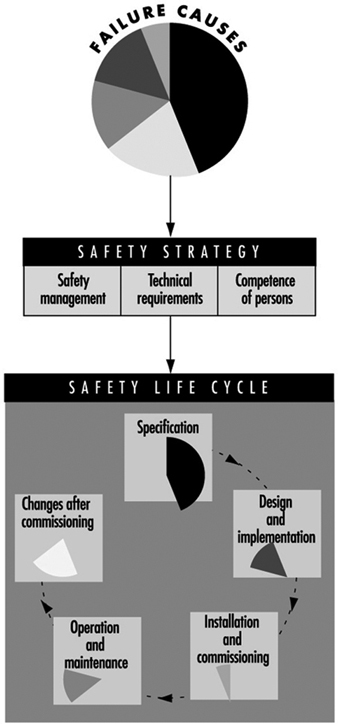

Uma análise recente de 34 incidentes envolvendo sistemas de controle (HSE) descobriu que 60% de todos os casos de falha foram “embutidos” antes que o sistema de controle relacionado à segurança fosse colocado em uso (figura 7). A consideração de todas as fases do ciclo de vida da segurança é necessária para a produção de sistemas relacionados à segurança adequados.

Figura 7. Causa primária (por fase) de falha do sistema de controle

A segurança funcional dos sistemas relacionados à segurança depende não apenas de garantir que os requisitos técnicos sejam especificados adequadamente, mas também de garantir que os requisitos técnicos sejam efetivamente implementados e que a integridade do projeto inicial seja mantida durante toda a vida útil do equipamento. Isso só pode ser alcançado se um sistema de gerenciamento de segurança eficaz estiver em vigor e as pessoas envolvidas em qualquer atividade forem competentes com relação às funções que devem desempenhar. Particularmente quando sistemas complexos relacionados à segurança estão envolvidos, é essencial que um sistema de gerenciamento de segurança adequado esteja em vigor. Isso leva a uma estratégia que garante o seguinte:

- Existe um sistema de gestão de segurança eficaz.

- Os requisitos técnicos especificados para os sistemas relacionados à segurança E/E/PES são suficientes para lidar com hardware aleatório e causas de falha sistemática.

- A competência das pessoas envolvidas é adequada às funções que têm de desempenhar.

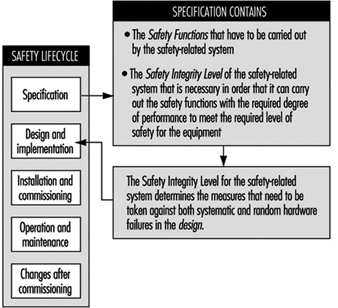

Para abordar todos os requisitos técnicos relevantes de segurança funcional de maneira sistemática, o conceito de Safety Lifecycle foi desenvolvido. Uma versão simplificada do Safety Lifecycle no padrão internacional emergente IEC 1508 é mostrada na figura 8. As principais fases do Safety Lifecycle são:

Figura 8. Papel do Ciclo de Vida de Segurança na obtenção da segurança funcional

- especificação

- design e implementação

- instalação e comissionamento

- operação e manutenção

- alterações após o comissionamento.

Nível de segurança

A estratégia de projeto para a obtenção de níveis adequados de integridade de segurança para os sistemas relacionados à segurança é ilustrada na figura 9 e na figura 10. Um nível de integridade de segurança é baseado no papel que o sistema relacionado à segurança está desempenhando na obtenção do nível geral de segurança para os equipamentos sob controle. O nível de integridade de segurança especifica as precauções que precisam ser levadas em consideração no projeto contra falhas aleatórias de hardware e falhas sistemáticas.

Figura 9. Papel dos níveis de integridade de segurança no processo de projeto

Figura 10. Papel do Ciclo de Vida de Segurança no processo de especificação e projeto

O conceito de segurança e nível de segurança se aplica ao equipamento sob controle. O conceito de segurança funcional se aplica aos sistemas relacionados à segurança. A segurança funcional para os sistemas relacionados à segurança deve ser alcançada se um nível adequado de segurança for alcançado para o equipamento que está causando o perigo. O nível de segurança especificado para uma situação específica é um fator chave na especificação dos requisitos de integridade de segurança para os sistemas relacionados à segurança.

O nível de segurança exigido dependerá de muitos fatores, por exemplo, a gravidade da lesão, o número de pessoas expostas ao perigo, a frequência com que as pessoas são expostas ao perigo e a duração da exposição. Fatores importantes serão a percepção e as opiniões daqueles expostos ao evento perigoso. Para chegar ao que constitui um nível de segurança adequado para uma aplicação específica, várias entradas são consideradas, incluindo as seguintes:

- requisitos legais relevantes para a aplicação específica

- orientações da autoridade reguladora de segurança apropriada

- discussões e acordos com as diferentes partes envolvidas na aplicação

- padrões da indústria

- normas nacionais e internacionais

- o melhor conselho industrial, especializado e científico independente.

Sumário

Ao projetar e usar sistemas relacionados à segurança, deve-se lembrar que é o equipamento sob controle que cria o perigo potencial. Os sistemas relacionados à segurança são projetados para reduzir a frequência (ou probabilidade) do evento perigoso e/ou as consequências do evento perigoso. Uma vez que o nível de segurança foi definido para o equipamento, o nível de integridade de segurança para o sistema relacionado à segurança pode ser determinado, e é o nível de integridade de segurança que permite ao projetista especificar as precauções que precisam ser incorporadas ao projeto para ser implantado contra hardware aleatório e falhas sistemáticas.

" ISENÇÃO DE RESPONSABILIDADE: A OIT não se responsabiliza pelo conteúdo apresentado neste portal da Web em qualquer idioma que não seja o inglês, que é o idioma usado para a produção inicial e revisão por pares do conteúdo original. Algumas estatísticas não foram atualizadas desde a produção da 4ª edição da Enciclopédia (1998)."